Microsoft Windows und auch Windows Server beinhalten zwei Funktionen, die sich sehr leicht für unberechtigten Zugriff ausnutzen lassen. Wie das funktioniert und wie Du die Anmeldung an Windows absichern kannst, beschreibe ich in diesem Artikel.

Wozu die Anmeldung an Windows absichern?

Hat ein Angreifer erst einmal einen administrativen Zugriff auf ein Windows System, kann er sich von dort sehr häufig im gesamten Netzwerk ausbreiten. Oft kommt ihm dabei zu Gute, dass viele Administratoren leichtsinnigerweise auf allen Clients oder Servern das gleiche Administratorkennwort verwenden (Abhilfe hierfür schafft z.B. das Microsoft Tool LAPS).

Aber auch auf Systemen, deren Kennwörter regelmäßig geändert werden, kann die weitere Sicherheit nicht gewährleistet werden. Denn es gibt einen Weg, dem es einem Angreifer ermöglicht, ohne Anmeldung am System, auf dieses zuzugreifen – mit lokalen Administratorberechtigungen. Und das Ganze sogar derart effektiv, dass nicht einmal die besten Antivirusprogramme, wie z.B. G Data Internet Security, darauf anspringen.

Die beiden genannten Funktionen, die das ermöglichen, sind zum einen die Erleichterte Bedienung (Hilfe für sehbehinderte Menschen) und die Einrastfunktion (5 x Shift drücken). Das Problem mit diesen Funktionen liegt darin, dass sie sich bereits vor der Anmeldung an Windows aktivieren lassen und dabei unter dem Benutzerkonto „System“ ausgeführt werden.

Die Funktionen verbergen sich hinter den Dateien Utilman.exe sowie sethc.exe im Ordner C:\Windows\System32. Diese Dateien können zwar selbst von Administratoren nicht manipuliert werden (da ausschließlich der Benutzer „TrustedInstaller“ die vollen Berechtigungen besitzt), wohl aber von diesen übernommen werden. Es ist also möglich, Programme wie cmd.exe oder powershell.exe zu kopieren und in Utilman.exe oder sethc.exe umzubenennen.

Beispiel:

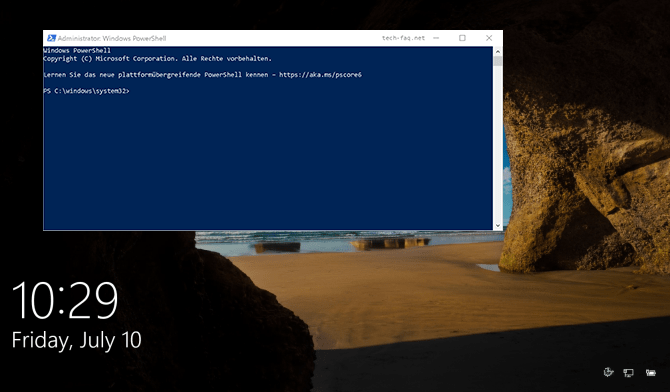

copy C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe C:\Windows\System32\Utilman.exeDamit würde beim Aufruf der Datei Utilman.exe die Windows PowerShell gestartet werden. Und genau das könnte einem Angreifer den permanenten Zugriff auf ein System gewährleisten. Selbst das Ändern des Administratorkennwortes könnte den Angreifer nicht aussperren, da er von nun an die PowerShell bereits beim Anmeldebildschirm öffnen könnte. Und kompletten Zugriff auf das System hätte.

Wie kann ich mich davor schützen?

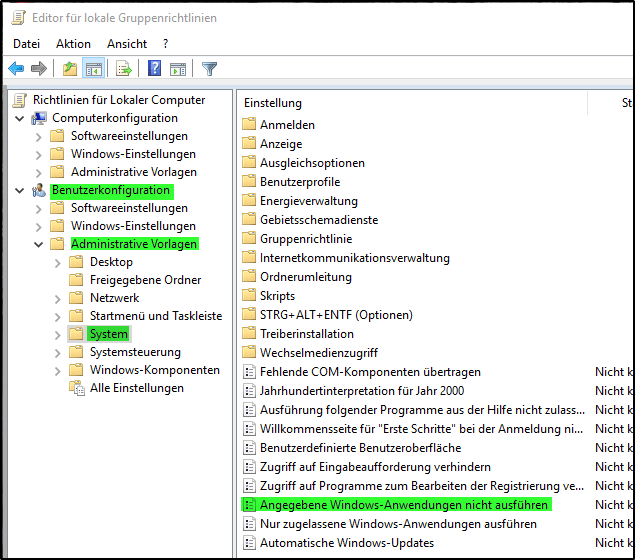

Sofern die Funktionen nicht benötigt werden – und ich schätze mal, dass das in mehr als 99% der Fälle so sein wird – lässt sich der Zugriff auf diese beiden Dateien über die Gruppenrichtlinien verhindern. Hierzu muss die Richtlinie „Angegebene Windows-Anwendungen nicht ausführen“ aktiviert und die beiden Programmnamen dort eingetragen werden. Die Richtlinie findet sich unter Benutzerkonfiguration – Administrative Vorlagen – System.

Alternativ dazu könnte man die Anmeldung an Windows absichern, indem der installierte Virenscanner so konfiguriert wird, dass er die Ausführung dieser beiden Dateien komplett verhindert. Damit wären dann auch Systeme außerhalb einer Windows Domäne oder mit installiertem Windows 10 Home vor dieser Sicherheitslücke geschützt.

Dieses Beispiel zeigt sehr gut, dass bereits der einmalige Zugriff mit administrativen Rechten, einem Angreifer alle Türen öffnet und es fast unmöglich ist, dieses System nachträglich wieder abzusichern. Deshalb: Besser vorher die (mühsame) Arbeit erledigen, vielleicht auf ein wenig Komfort in der Administration verzichten, dafür aber ein möglichst abgesichertes Windows haben.

Ebenfalls interresant:

- Schutz vor Rasnomware

- Administrative Freigaben deaktivieren in Windows

- 5 Tipps zur Auswahl sicherer Passwörter

- Autologin in Windows 10 einrichten

Dieser Artikel ist wie alle anderen auf dieser Seite kostenlos für Dich und ich hoffe, ich konnte Dir weiterhelfen. Wer möchte, kann diesem Blog eine kleine Aufmerksamkeit in Form einer kleinen Spende (PayPal) oder über die Amazon Wunschliste zukommen lassen.

Hm, bei utilman.exe wäre ich sehr vorsichtig. Auf meinem Rechner wird unter Einstellungen der „Reiter“ Anzeige gestartet. Nicht unwichtig.

Die Eingabe von utilman öffnet den Reiter „Erleichterte Bedienung“ in der Anzeigen-Einstellung. Der Unterschied ist zwar klein, aber vorhanden :-)